Plik HOSTS – funkcje i przywracanie domyślnego

Lokalizacja:

Plik hosts znajdziemy w lokalizacji C:\WINDOWS\system32\drivers\etc\hosts

Plik jest bez rozszerzenia, domyślnie z nałożonymi atrybutami systemowy + ukryty. Aby go zobaczyć musimy odkryć pliki ukryte i systemowe.

Aby edytować plik otwieramy go w Notatniku – klikamy podwójnie na plik i w oknie „Otwórz za pomocą” wybieramy Notatnik.

Możemy również od razu otworzyć plik do edycji w Notatniku wklejając do Wiersza poleceń komendę (w Windows 7/8 uruchom jako administrator):

notepad C:/Windows/System32/drivers/etc/hosts

Możliwości:

Blokowanie dostępu do niechcianych stron

wpisujemy kombinację 127.0.0.1 nazwa domeny

Przykład:

127.0.0.1 nk.pl 127.0.0.1 www.nk.pl

Po dodaniu powyższego wpisu komputer nie połączy się ze stroną nk.pl.

Tworzenie przekierowań

działa to w ten sposób, że po wpisaniu www.zzz.pl przenosimy się na www.yyy.pl

Przykład:

jeśli adres strony, którą chcemy przekierować to www.nk.pl, a zamierzamy ustawić przekierowanie do www.wp.pl, w pliku hosts należy podać IP strony www.wp.pl oraz wpisać adres blokowanej strony. Po wpisaniu adresu www.nk.pl przenosimy się na stronę www.wp.pl:

212.77.100.101 www.nk.pl

Adres IP można uzyskać otwierając Wiersz poleceń i wpisując polecenie: „ping adres strony”.

Jednak z tym wiąże się również niebezpieczeństwo. Spyware mogą również dodawać szkodliwe wpisy – wprowadzając szkodliwe przekierowania np. na strony łudząco podobne do zaufanych, ale w istocie podszywające się pod nie.

Przyspieszenie wyświetlania stron

przeglądarka po wpisaniu nazwy domeny wysyła zapytanie do serwera DNS o przetłumaczenie jej na adres IP. Można to obejść wpisując adres IP i nazwę tej samej strony do pliku HOSTS

Przykład:

212.77.100.101 wp.pl

Powoduje to, że adres IP domeny pobierany jest od razu z pliku HOSTS, bez wykonywania zapytań do serwera DNS. Jest to też sposób, aby uzyskać dostęp do strony w czasie, gdy serwer DNS korzysta jeszcze ze starego adresu IP domeny w okresie jej przeniesienia na inny hosting.

Ochrona pliku:

Spyware często dodają szkodliwe przekierowania / blokują strony aplikacji usuwających w pliku hosts. Aby temu zapobiec możemy nałożyć na plik atrybuty Tylko do odczytu, Systemowy + Ukryty. Aby to zrobić otwieramy wiersz polecenia i wpisujemy komendę:

attrib +r +s +h C:\WINDOWS\system32\drivers\etc\hosts

Jeżeli infekcja spyware spowodowała zablokowanie dostępu do pliku objawiający się komunikatem „odmowa dostępu do pliku” przy próbie edycji / usunięcia musimy plik odblokować poprzez nadanie uprawnień. Stosujemy wówczas skrypt w pliku wsadowym:

@echo off echo,Y|cacls "%WinDir%\system32\drivers\etc\hosts" /G everyone:f attrib -s -h -r "%WinDir%\system32\drivers\etc\hosts"

Skrypt przyznaje nam dostęp do pliku (nadaje uprawnienia) oraz usuwa atrybuty. Dla wygody gotowy plik: hosts-perm.zip (w Windows 7 uruchom jako administrator).

Problemy:

Przy obszernym pliku HOSTS może zaistnieć konflikt między usługą Klient DNS, która może znacząco spowolnić komputer i Internet. Rozwiązania:

- by zachować plik HOSTS z blokadami reklamowymi i szkodliwych stron musimy wyłączyć usługę Klient DNS na stałe (wyłączenie usługi nie spowoduje żadnych problemów)

- by zachować Klienta DNS musimy zredukować ilość wpisów do kilku lub przywrócić domyślny plik HOSTS. Jest jeszcze możliwość wypróbowania aplikacji HostsOptimizer, która zoptymalizuje zawartość pliku i pozwoli wykorzystać więcej wpisów.

Lepszym wyborem jednak będzie zredukowanie liczby wpisów do kilku lub korzystanie z domyślnego pliku. Bardzo często aplikacja Spybot Search end Destroy dodaje kilka tysięcy wpisów do pliku, spowalniając w ten sposób komputer.

Jak przywrócić domyślny plik hosts?

Zmieniamy nazwę aktualnego pliku hosts na hosts.bak tworząc w ten sposób kopię zapasową. Następnie tworzymy domyślny plik hosts: PPM –> Nowy dokument tekstowy –> zmieniamy nazwę na hosts (bez rozszerzenia). Otwieramy plik w notatniku, wklejamy tekst i zapisujemy.

Dla wygody gotowe domyślne pliki: default_HOSTS.zip

Domyślny plik HOSTS dla Windows XP/2003

# Copyright (c) 1993-1999 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a '#' symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host 127.0.0.1 localhost

Domyślny plik HOSTS dla Windows Vista

# Copyright (c) 1993-2006 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a '#' symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host 127.0.0.1 localhost ::1 localhost

Domyślny plik HOSTS dla Windows 7/2008/8

# Copyright (c) 1993-2009 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a '#' symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself. # 127.0.0.1 localhost # ::1 localhost

HostsMan

Licencja: freeware

Platforma: Windows 98SE, Me, NT4 SP6, 2000, XP, Server 2003, Vista, Server 2008, 7

manager pliku HOSTS o dużych możliwościach.

Wpis: Plik HOSTS – funkcje i przywracanie domyślnego.

Po uruchomieniu aplikacji pojawi się małe okienko z trzema ikonami:

- dezaktywowanie / aktywowanie pliku HOSTS: opcja umożliwia czasowe wyłączenie pliku HOSTS, którego wpisy nie są uwzględniane przez system. Działa to w ten sposób, że tworzony jest plik HOSTS.ehm obok normalnego pliku.

- aktualizację o nowe wpisy: mamy możliwość aktualizacji o nowe wpisy blokujące szkodliwe strony. Pobierany jest gotowy plik z bazą adresów stron, który zastępuje aktualnie działający.

- otwarcie pliku do edycji: tutaj otwierany jest edytor umożliwiający modyfikowanie wpisów: dodawanie, usuwanie, wyszukiwanie itp.

menu File:

Open Hosts – otwarcie systemowego pliku do edycji

Import/Export… – zaimportowanie / wyeksportowanie wpisów z pliku tekstowego

Enable Hosts – zdezaktywowanie / aktywowanie pliku Hosts

menu Hosts

Check for updates – aktualizacja pliku o nowe wpisy blokujące

Manage Update Sources – zarządzanie dostawcami aktualizacji

Scan hosts file – skanowanie na obecnośc błędów

Find duplicates – wyszukiwanie zdublowanych wpisów

Delete Comments – usunięcie wszystkich komentarzy z pliku, co zredukuje rozmiar pliku

Replece IP – zmiana adresów IP

Optimize – optymalizacja pliku

Manage backups – manager kopi zapasowej. Można tworzyć, przywracać, usuwać i przeglądać kopię

Exclusion list – adresy witryn, które mają być ignorowane i nie blokowane

Open host with Notepad – otwarcie pliku w Notatniku

File properties – wyświetla kartę Właściwości pliku, można tu nadać / usunąć atrybut Tylko do odczytu

menu Tools

Options – opcje aplikacji. W sekcji System wyświetlany jest stan usługi Klient DNS (teoretycznie można usługę tu włączyć i wyłączyć, choć wyłączenie u mnie nie działa). W sekcji Protection wskazujemy katalog do przechowywania kopi zapasowej. W sekcji Editor możemy wskazać zewnętrzny edytor.

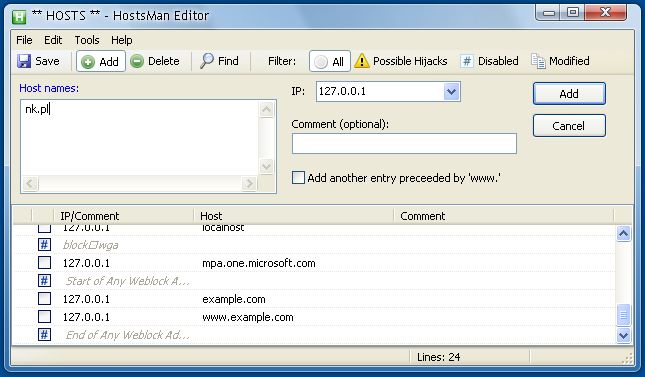

HostsMan editor – edytor pliku

Flush DNS cache – usunięcie cache DNS

Open Hosts Folder – otwarcie folderu, w którym znajduje sie plik hosts w Eksploratorze Windows lub z lini komend

Resolve Host Name – przydana funkcja zamieniająca wpisany adres domeny na jej adres IP. Mogą być podane także adresy serwerów DNS.

HostsOptimizer – uruchomienie dołączonej aplikacji HostsOptimizer: opis producenta. Aplikacja pozwala na korzystanie z obszernego pliku HOSTS przy aktywnej usłudze klient DNS. Plik optymalizowany jest w ten sposób, że umieszczane są max. 9 witryn w jednej linii, usuwane są wszystkie komentarze i duplikaty witryn.

Download

- wersja instalacyjna: najnowsza wersja

- wersja bez instalacji: HostsMan Portable

Zrzut ekranu:

Online Solutions Hosts Editor „OSHE” download: oshe_hosts_editor_portable.rar

skoncentrowany na samej edycji. W funkcjach dodatkowych dostępne atrybutowanie pliku „Tylko do odczytu” oraz przywracanie domyślnego pliku HOSTS

HostsXpert download: najnowsza wersja (nie wymaga instalacji)

menedżer pliku HOSTS.

sekcja File Handling

- Make ReadOnly – ustawienie pliku „tylko do odczytu” co zabezpiecza przed modyfikacją. Jeżeli będziemy chcieli edytować plik napis będzie miał postać Make Writeable.

- Backup / Restore – utworzenie kopi pliku i jej przywracanie

- Restore MS Hosts File – przywrócenie domyślnego pliku.

sekcja Editing

- Delete – usunięcie pozycji

- Add Line – dodanie wpisu

sekcja Download umożliwia pobranie gotowych plików HOSTS z listą blokowanych stron. W sekcji Tools mamy możliwość edycji pliku w wbudowanym edytorze oraz sprawdzenie stanu usługi Klient DNS.

Any Weblock

Licencja: freeware

Platforma: Windows 2000/XP/Vista/7 + NET.Frammework 2.0

aplikacja umożliwia zablokowanie dostępu do wybranych stron internetowych poprzez modyfikowanie pliku HOSTS. Może być przydatna zwłaszcza dla rodziców jako kontrola rodzicielska. Działa z każdą przeglądarką, jest bardzo łatwa w obsłudze, a do tego można zabezpieczyć się przed niechcianym uruchamianiem nakładając hasło dostępu. Blokada stron działa nawet po odinstalowaniu aplikacji.

Aby zablokować daną stronę klikamy przycisk Add i wpisujemy nazwę strony bez www w sekcji Block this website. Zaznaczenie opcji Do not block this, but its subdomains below umożliwia dostęp do strony bez www tj. mamy dostęp do wp.pl ale nie do subdomeny www.wp.pl. Jeżeli strona ma jakieś inne subdomeny również możemy je dodać w sekcji Additional subdomains is block np. dla subdomeny poczta.wp.pl wpisujemy słowo poczta i klikamy Add.

Przyciskiem Remove usuwamy dana witrynę, a przyciskiem Modify – modyfikujemy. Aby zmiany odniosły skutek wybieramy przycisk Apply changes. Uwaga! Jeżeli po kliknięciu przycisku dostajemy komunikat o błędzie musimy się upewnić, że plik HOSTS ma zdjęte atrybuty ukryty + systemowy. Możemy to wykonać wklejając do Wiersza poleceń komendę:

attrib -s -h C:\WINDOWS\system32\drivers\etc\hosts

Download

- wersja instalacyjna: najnowsza wersja

- wersja bez instalacji: pobrać setup i wypakować w UniwersalExtractor; ustawienia zapisywane są w C:Documents and SettingstraxterUstawienia lokalneDane aplikacjiAnyUtils

Zrzut ekranu:

Jedna wartosciowa uwaga: notatnik ma zakaz zapisywania w etc jak i innych katalogach systemowych. Trzeba plik zapisać (skopiować np. na pulpit) dokonać zmian i dopiero gotowy już poprawiony plik skopiować do katalogu etc

Hej. Notatnik nie ma zakazu zapisywania w jak to nazwałeś

etc. To użytkownik, który otwiera notatnik np. „UserNo1” nie ma uprawnień aby zapisywać w folderze%SystemRoot%system32driversetc. Trzeba zatem otworzyć notatnik z uprawnieniami administratora/jako administrator i będzie można edytować pliki które może taki administrator właśnie edytować. Czyli np plik hosts.Bardzo ciekawy artykuł dużo można się nauczyć o funkcjonalności plików hosts.

Fajnie przygotowany poradnik! Dzięki wielkie!